Administrator sieci był kiedyś zajęciem dla informatyków w dużych firmach. Jednak świat stał się bardziej zaawansowany technologicznie, dlatego obecnie małe i duże przedsiębiorstwa, gospodarstwa domowe i biblioteki mają własną sieć, którą muszą zarządzać i ją utrzymywać. Obecnie skonfigurowanie połączenia Wi-Fi jest łatwe i niedrogie.

Niektórzy użytkownicy korzystają z sieci Wi-Fi korzystającej z usługi internetowej kablowej lub DSL, podczas gdy inni korzystają z sieci Wi-Fi, używając smartfona jako punktu dostępu. Większość smartfonów może pełnić funkcję mobilnego hotspotu. W każdym razie zawsze istnieje ryzyko nieautoryzowanego dostępu do Twojej sieci Wi-Fi i routera.

jak zatrzymać buforowanie na Firestick

W tym artykule opisano różne metody wykrywania, czy ktoś korzysta z Twojej sieci Wi-Fi bez pozwolenia, a także podsumowano sposoby zabezpieczenia sieci Wi-Fi przed potencjalnymi intruzami.

Oznaki, że ktoś uzyskuje dostęp do Twojej sieci Wi-Fi

Niezależnie od tego, ile osób korzysta obecnie z Wi-Fi, większość nie została przeszkolona ani wykształcona w zakresie bezpieczeństwa sieci. Oznacza to, że Twoja sieć Wi-Fi może być podatna na ataki złośliwych hakerów lub tych, którzy po prostu chcą bezpłatnie korzystać z Twojego dostępu do Internetu; tak czy inaczej, jest to niepożądane i niezgodne z prawem.

Powinieneś zwrócić uwagę na pewne znaki ostrzegawcze, które wskazują, że ktoś jest podłączony do Twojej sieci bez pozwolenia. Jednym z typowych objawów jest mniejsza prędkość Internetu. Każde połączenie internetowe zajmuje pewną przepustowość, a jeśli ktoś pobiera torrenty lub gra w gry online w Twojej sieci bez Twojej zgody, Twój ruch ulega spowolnieniu.

Wiedza o tym, kto i kiedy korzysta z Twojej sieci Wi-Fi, ma kluczowe znaczenie dla zapewnienia bezpieczeństwa Twojej sieci. W tym samouczku wyjaśniono, jak sprawdzić, czy ktoś korzysta z Twojej sieci Wi-Fi, jak go wyrzucić i jak zapobiec ponownemu dostępowi tej osoby i innych osób do Twojej sieci Wi-Fi.

Jak sprawdzić, kto korzysta z Twojej sieci Wi-Fi

Istnieje kilka sposobów sprawdzenia, czy ktoś korzysta z Twojej sieci bezprzewodowej, na przykład uzyskanie bezpośredniego dostępu do routera za pośrednictwem przeglądarki lub użycie aplikacji do sprawdzania routera.

Wyłącz wszystkie urządzenia, aby sprawdzić, czy ktoś uzyskuje dostęp do Twojej sieci Wi-Fi

Jednym z mniej zaawansowanych technologicznie sposobów jest wyłączenie wszystkich komputerów, smartfonów i tabletów, tak aby żadne z urządzeń nie było włączone. Następnie sprawdź lampki aktywności na routerze bezprzewodowym (często nazywanym modemem bezprzewodowym, jeśli masz połączenie z szerokopasmowym Internetem kablowym lub DSL). Jeśli router nadal wykazuje regularną aktywność, mimo że żaden z autoryzowanych użytkowników nie jest włączony, zwykle oznacza to, że ktoś korzysta z Twojej sieci Wi-Fi bez Twojej zgody. Termin „zwykle” jest używany, ponieważ router może również okazjonalnie przechodzić procesy konfiguracyjne lub otrzymywać aktualizacje, albo może wysyłać polecenia ping do przechowywanych urządzeń, aby sprawdzić łączność, niezależnie od tego, czy są one włączone, czy wyłączone.

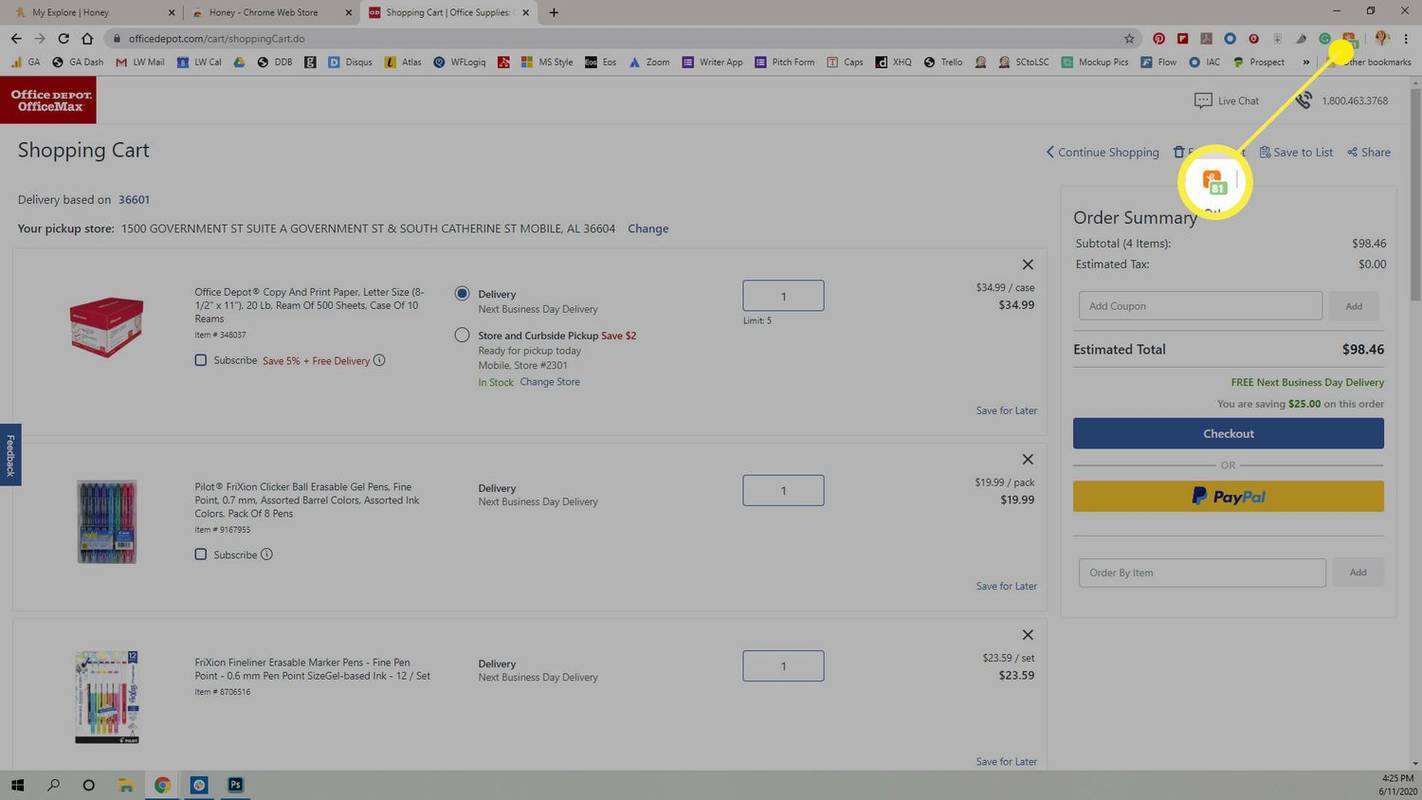

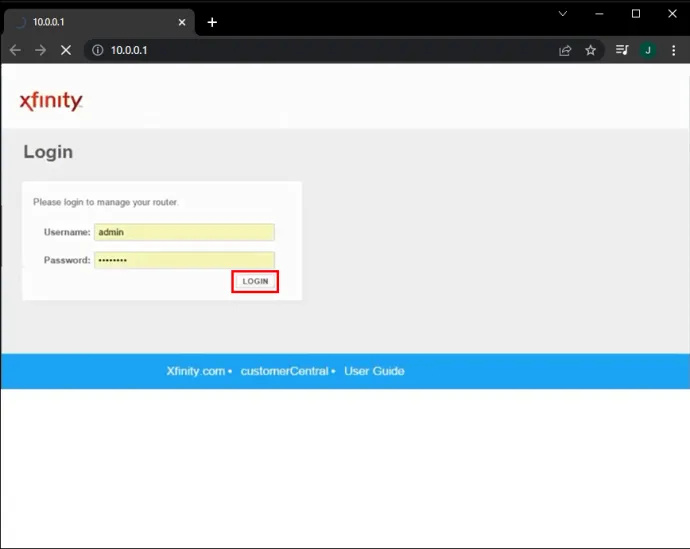

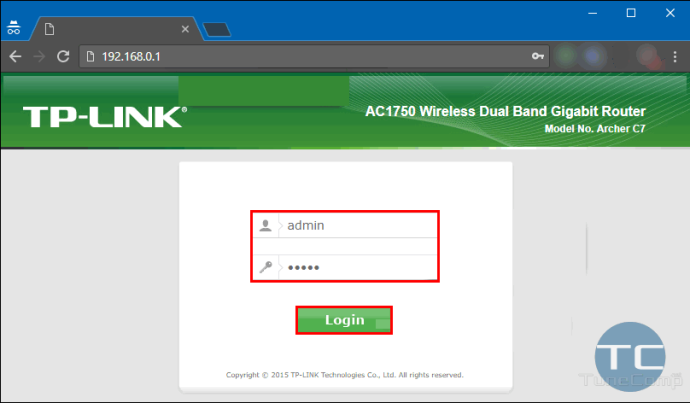

Użyj przeglądarki internetowej, aby uzyskać dostęp do routera w celu sprawdzenia niezidentyfikowanych urządzeń

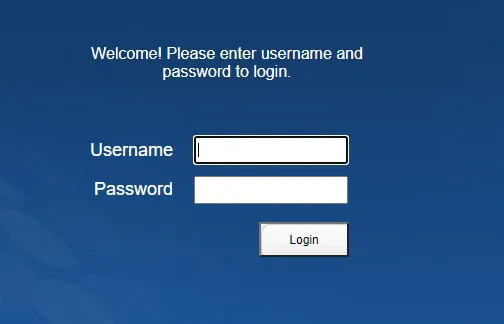

Następnym krokiem jest użycie przeglądarki internetowej do zalogowania się na stronie dostępu routera bezprzewodowego. Prawie wszystkie routery domowe mają stronę dostępu online, do której można uzyskać dostęp z dowolnego komputera połączonego z routerem. Oto najczęstsze procedury w zależności od marki.

Typowe adresy URL routerów

Adres URL, który należy wpisać w oknie przeglądarki, różni się w zależności od routera, ale prawie zawsze jest to adres IP. Dokładny adres URL można znaleźć, sprawdzając dokumentację routera. Informacje te zwykle znajdują się również z tyłu routera. Sprawdź, czy adres jest wydrukowany na etykiecie, czy też użyj adresów domyślnych: korzysta z tego ogromna liczba routerów http://192.168.0.1 Lub http://192.168.1.1 .

- Jeśli korzystasz z Xfinity (Comcast) w celu uzyskania dostępu do Internetu, najprawdopodobniej domyślny adres URL umożliwiający dostęp do routera/modemu to http://10.0.0.1/ .

- Możesz po prostu wpisać numer (np. „192.168.0.1”) w pasku adresu przeglądarki i nacisnąć Enter. Spowoduje to przejście do interfejsu administracyjnego routera. Szczegóły znajdziesz na Konfiguracja routera Netgear procedury, Pomoc w konfiguracji routera Belkin oraz informacje nt Konfiguracja routera Asusa procesy.

Domyślne dane logowania do routera

Aby się zalogować, musisz znać hasło administratora routera. Oczywiście powinieneś zmienić je z domyślnego na takie, które możesz zapamiętać, ale nie ułatwiaj tego! Niezależnie od tego, powinieneś zapisać domyślne lub nowe hasło podczas konfigurowania routera lub po jego ustawieniu przez technika instalującego.

- Najpopularniejszą domyślną nazwą użytkownika jest 'Admin,' a najczęstszym domyślnym hasłem jest zwykle 'bezprzewodowy' Lub 'Admin' również. Innym bardzo powszechnym domyślnym hasłem jest „1234.”

- Jeśli korzystasz z routera/modemu dostarczonego z usługą Comcast/Xfinity i nie zmieniłeś hasła z oryginalnego, domyślną nazwą użytkownika może być 'Admin' a domyślne hasło to prawdopodobnie 'hasło.'

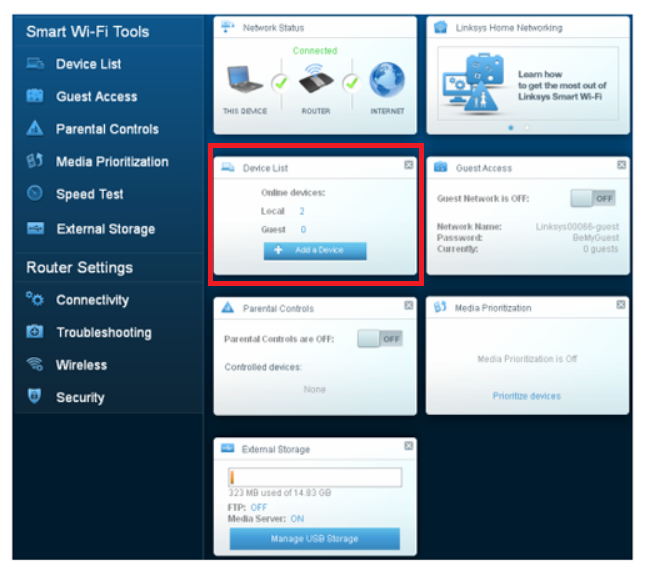

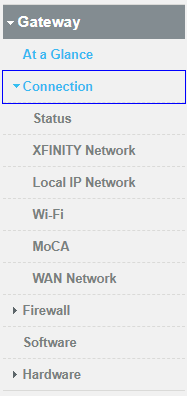

Identyfikacja podłączonych urządzeń

- Po pomyślnym zalogowaniu się do routera przejdź do strony administracyjnej, aby wyświetlić listę podłączonych urządzeń. Na router Netgeara , jest to zwykle wymienione w sekcji „Konserwacja > Podłączone urządzenia.” Na router Linksysa , zazwyczaj można go znaleźć pod „Mapa sieci” Lub ' Lista urządzeń .”

- Inne routery mają własną strukturę organizacyjną dotyczącą tych informacji, ale każdy router powinien je udostępniać.

- Inne routery mają własną strukturę organizacyjną dotyczącą tych informacji, ale każdy router powinien je udostępniać.

- Gdy znajdziesz się na liście, możesz zidentyfikować każde urządzenie na podstawie jego adresu MAC.

Na razie musisz tylko wiedzieć, że każde urządzenie ma swój własny, unikalny numer, który służy do jego identyfikacji w sieci lokalnej (LAN), czyli w tym przypadku Twojej sieci Wi-Fi, co czyni ją bezprzewodową siecią lokalną (WLAN). ).

Możesz znaleźć adresy MAC wszystkich swoich komputerów, porównać je z listą, a następnie sprawdzić, czy na liście znajdują się jakieś urządzenia, których nie rozpoznajesz. Większość urządzeń Wi-Fi ma w menu ustawień opcję wyświetlającą adres MAC, np. smartfony i tablety z Androidem, laptopy, urządzenia Roku, Fire TV Stick, telewizory Smart TV itp.

Jeśli nie możesz zidentyfikować wszystkich wymienionych urządzeń, wyłącz wszystkie urządzenia lub odśwież mapę. To proces eliminacji. Nie zapomnij uwzględnić urządzeń sterowanych przez Google lub Alexa oraz innego sprzętu podłączonego do Twojej sieci WLAN.

Jeśli całe to zamieszanie z adresami MAC i stronami zarządzania routerami wykracza poza Twoją techniczną strefę komfortu, nie martw się. Istnieje kilka doskonałych narzędzi innych firm, które pomogą Ci wykonać tę pracę.

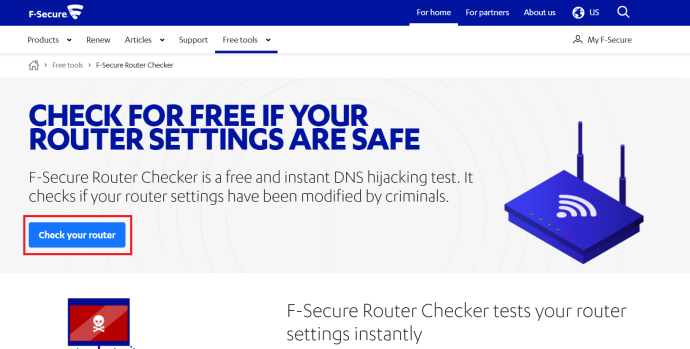

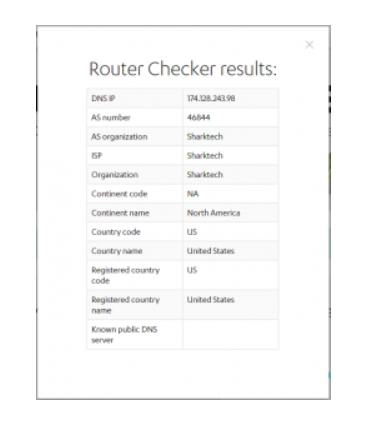

Użyj narzędzia do sprawdzania routerów F-Secure

Jednym z takich świetnych narzędzi jest Narzędzie do sprawdzania routerów F-Secure . Jest to bezpłatne i szybkie rozwiązanie umożliwiające sprawdzenie, czy Twój router został przejęty, czy nie.

jak wyświetlać zdjęcia w telewizji z usb

- Wystarczy wejść na stronę internetową i wybrać niebieski „Sprawdź swój router” i pozwól witrynie działać.

- Oceni wszelkie luki w zabezpieczeniach routera i powiadomi Cię o nich.

Użyj Monitora Wi-Fi na Androidzie

Inna trasa to pobierz Monitor Wi-Fi , aplikacja Google Play, która skanuje Twoją sieć Wi-Fi i informuje, jakie urządzenia z niej korzystają. Jest to doskonały sposób na identyfikację urządzeń uzyskujących dostęp do Twojej sieci.

Jak zabezpieczyć sieć Wi-Fi przed intruzami

Co powinieneś zrobić, jeśli zidentyfikujesz osobę korzystającą z Twojej sieci Wi-Fi bez Twojej zgody? Pierwszym krokiem jest ich usunięcie, a następnie upewnienie się, że nie będą mogli zrobić tego ponownie.

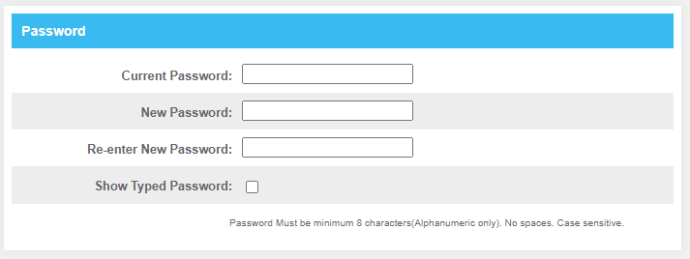

Zmień hasło Wi-Fi

Poniższe instrukcje zostały przetestowane przy użyciu inteligentnego routera Linksys. Twój router może się nieznacznie różnić i używać innej terminologii. Wystarczy dostosować poniższe instrukcje do swojego konkretnego modelu.

jak sprawdzić, ile lat ma komputer

- Zaloguj się do routera i uzyskaj dostęp do interfejsu administratora.

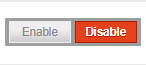

- Wybierz bezprzewodową część interfejsu.

- Wyłącz sieć bezprzewodową. W routerze Linksys jest to przełącznik. To wyrzuci wszystkich z twojego

Wi-Fi, więc powiadom kogokolwiek wcześniej.

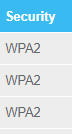

- Wybierać ' WPA2 ” jako tryb zabezpieczeń sieci bezprzewodowej, jeśli nie został jeszcze wybrany. Jest to najlepsza opcja dla większości użytkowników.

- Zmień hasło dostępu bezprzewodowego i zapisz zmiany.

- Włącz ponownie łączność bezprzewodową.

Jeśli Twój router nie obsługuje WPA2, powinieneś dokonać aktualizacji; jest to de facto standard bezpieczeństwa sieci bezprzewodowej.

Zmień hasło na coś tak trudnego, jak praktycznego, a jednocześnie zdolnego je zapamiętać. Mieszaj wielkie i małe litery oraz cyfry. Jeśli Twój router dopuszcza znaki specjalne, używaj ich w dobrym celu.

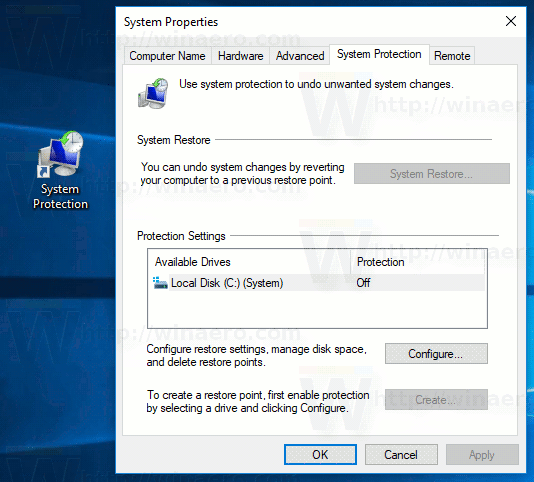

Dodatkowe kroki, które możesz podjąć, aby zabezpieczyć sieć Wi-Fi przed intruzami, obejmują wyłączenie konfiguracji chronionej Wi-Fi (WPS) i aktualizację oprogramowania sprzętowego routera.

Wyłącz opcję Wi-Fi Protected Setup (WPS), aby zwiększyć bezpieczeństwo sieci WLAN

W bezprzewodowej części routera powinno być ustawienie, które wyłącza funkcję WPS. Jest to znana luka w zabezpieczeniach współdzielonych nieruchomości, akademików i innych miejsc, w których nie masz kontroli nad tym, kto przychodzi i wychodzi. Wyłącz tę opcję, aby uniemożliwić użytkownikom uwierzytelnianie w Twojej sieci, jeśli mają fizyczny dostęp do sprzętu routera.

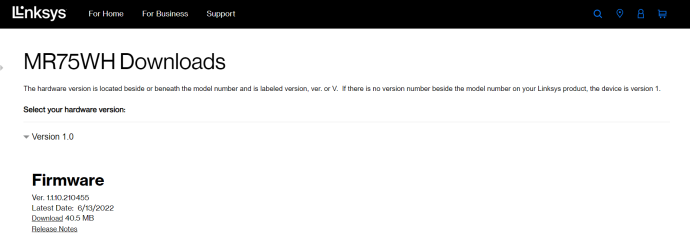

Zaktualizuj oprogramowanie routera, aby zwiększyć bezpieczeństwo sieci WLAN

Aktualizacja oprogramowania sprzętowego routera umożliwia korzystanie z wszelkich poprawek i poprawek zabezpieczeń. Luka KRACK to jeden z przykładów, który wykrył słabość protokołu WPA2, która została szybko załatana. Tylko aktualizacja oprogramowania sprzętowego routera może Cię w pełni chronić, dlatego jeśli to możliwe, zezwól na automatyczne aktualizacje routera lub regularnie sprawdzaj dostępność aktualizacji. Często trzeba pobrać aktualizację oprogramowania sprzętowego bezpośrednio ze strony internetowej producenta routera, ponieważ wielu dostawców usług internetowych blokuje takie aktualizacje.

Kontroluj swoją sieć Wi-Fi

Podsumowując, powyższe zalecenia pomogą zabezpieczyć router WLAN i Wi-Fi przed nieautoryzowanymi użytkownikami, a także hakerami. Jeśli chcesz pójść o krok dalej w zakresie prywatności, sprawdź jak zabezpieczyć swój komputer . Podziel się swoimi doświadczeniami w komentarzach poniżej.