Jeśli chodzi o bezpieczeństwo, internet może być czasem dzikim miejscem. Ponieważ ponad połowa światowej populacji jest online, wirusy, phishing i ataki złośliwego oprogramowania są wszechobecne. Znajomość różnicy między nieszkodliwym ogniwem a nikczemną próbą jest pierwotna.

Ale jak sprawdzić łącze pod kątem wirusa? Na to pytanie odpowiemy w dzisiejszym poradniku. Czytaj dalej, aby odkryć różne wskazówki i techniki, które powiedzą Ci, czy linki, z których korzystasz każdego dnia, są bezpieczne.

Jak sprawdzić łącze pod kątem wirusa?

Jeśli jesteś w Internecie od jakiegoś czasu, istnieje duże prawdopodobieństwo, że ktoś próbował nakłonić Cię do zdobycia Twoich danych osobowych. Niezależnie od tego, czy jesteś użytkownikiem Maca, Windowsa, Androida czy iPhone'a, nie ma to żadnego znaczenia. Przy braku świadomości każdy może stać się ofiarą złośliwych ataków.

Na szczęście są rzeczy, które możesz zrobić, aby chronić swoje dane i bezpieczeństwo urządzenia. Poniżej omówimy niektóre z najczęstszych technik, które można zastosować do weryfikacji łączy pod kątem wirusów.

Skanowanie w czasie rzeczywistym lub aktywne

Co to jest skanowanie aktywne i w czasie rzeczywistym? Skanowanie w czasie rzeczywistym to trwałe, ciągłe skanowanie, które skanuje pliki pod kątem zagrożeń bezpieczeństwa za każdym razem, gdy są pobierane lub otwierane. Użytkownicy mogą przejść do pliku tylko wtedy, gdy nie ma w nim żadnych zagrożeń.

Skanowania aktywne wysyłają ruch testowy do sieci i wysyłają zapytania do poszczególnych punktów końcowych. Zbierają podstawowe informacje, takie jak adresy IP, nazwy urządzeń i inne. Zazwyczaj użytkownicy nie mogą znaleźć informacji zawartych w aktywnych skanach w zwykłym ruchu danych.

Zarówno skanowanie w czasie rzeczywistym, jak i skanowanie aktywne stanowią podstawę bezpieczeństwa internetowego. Istnieje kilka doskonałych rozwiązań programowych zwanych antywirusami, które zapewniają solidną ochronę:

Norton

Norton to jedno z najpotężniejszych, bogatych w funkcje programów antywirusowych dostępnych obecnie na rynku. Posiada specjalny produkt o nazwie Norton 360, zaprojektowany specjalnie z myślą o bezpieczeństwie w Internecie. Niektóre z jego funkcji obejmują ochronę przed programami szpiegującymi, złośliwym oprogramowaniem, phishingiem, wirusami i oprogramowaniem ransomware.

Kaspersky

Wraz z Nortonem Kaspersky to kolejny gigant cyberbezpieczeństwa. Posiada również dedykowany pakiet zabezpieczeń internetowych, w pełni wyposażony do zwalczania złośliwego oprogramowania, oprogramowania ransomware, oprogramowania szpiegującego, ataków phishingowych i wielu innych. Dzięki pakietowi Kaspersky Internet Security Advanced Suite zyskujesz również ochronę płatności, aby zapewnić bezpieczeństwo informacji bankowych.

Inne popularne programy antywirusowe z narzędziami bezpieczeństwa internetowego to McAfee, AVG Antivirus, Bitdefender i ESET Smart Security Program.

Jeśli szukasz długoterminowego rozwiązania do weryfikacji linków pod kątem wirusów, najlepszym rozwiązaniem jest oprogramowanie antywirusowe. Pamiętaj, że większość programów antywirusowych oferuje najlepszą ochronę w wersjach płatnych. Jednak są warte inwestycji dla każdego, kto chce dodać warstwę bezpieczeństwa do swojego codziennego przeglądania.

Skanery linków

Jeśli nie korzystasz z ochrony antywirusowej na swoim urządzeniu, samo odwiedzenie złośliwej witryny internetowej może wystarczyć do zainfekowania systemu. Być może otrzymałeś podejrzany link od phishera za pośrednictwem poczty e-mail lub komentarza na swojej stronie w mediach społecznościowych. Otwarcie go może prowadzić do stron phishingowych, które są specjalnie stworzone do kradzieży danych osobowych użytkowników.

Aby zweryfikować łącza przed otwarciem i zapobiec atakom złośliwego oprogramowania, możesz użyć skanerów łączy. Narzędzia te identyfikują złośliwe łącza, sprawdzając je w swoich własnych bazach danych. Wadą jest jednak to, że te skanery nie mogą oznaczać nowych fałszywych adresów URL, ponieważ ich bazy danych mogą nie mieć codziennych aktualizacji.

Oto kilka miejsc, w których możesz przeskanować podejrzane linki przed ich otwarciem:

jak tworzyć drwiny w tf2

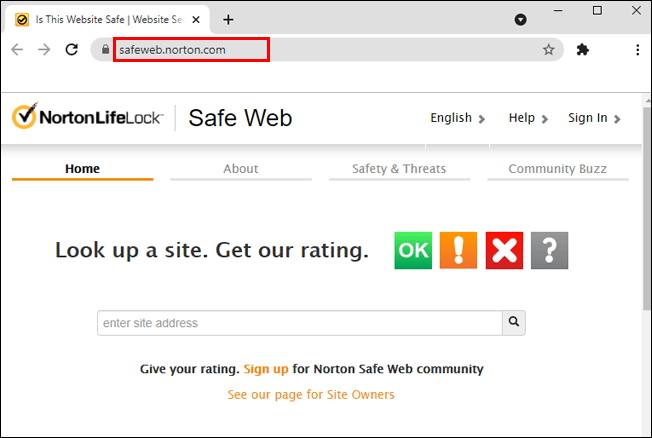

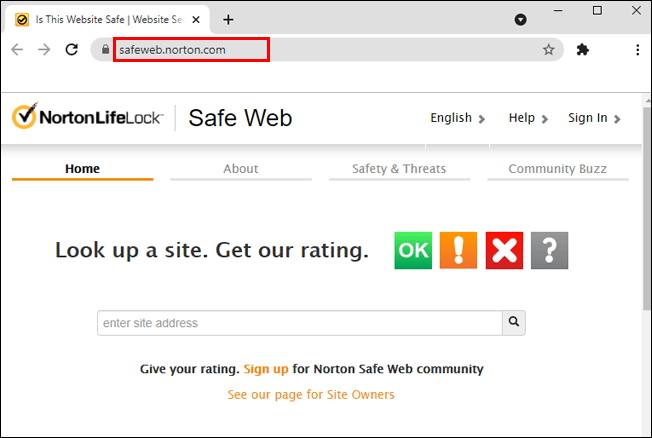

- Norton Safe Web pozwala wyszukać witrynę pod kątem problemów związanych z bezpieczeństwem i ochroną. W przypadku wykrycia zagrożeń otrzymasz raport dotyczący komputera tej witryny.

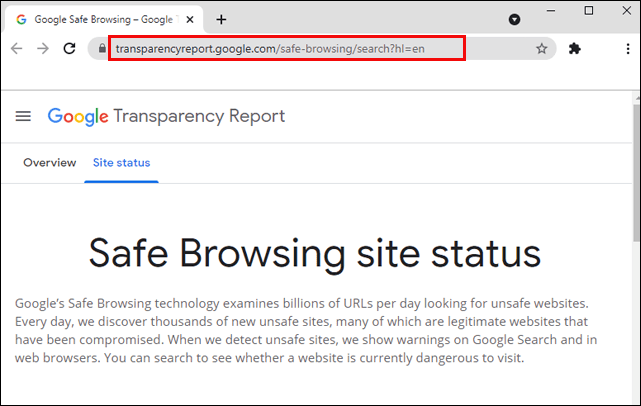

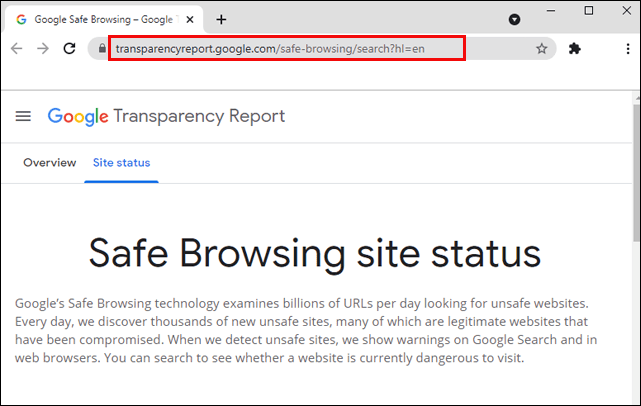

- Raport przejrzystości Google codziennie sprawdza miliardy adresów URL w poszukiwaniu szkodliwych witryn. Po prostu przejdź do witryny i wklej link, aby sprawdzić, czy witryna jest w tej chwili niebezpieczna.

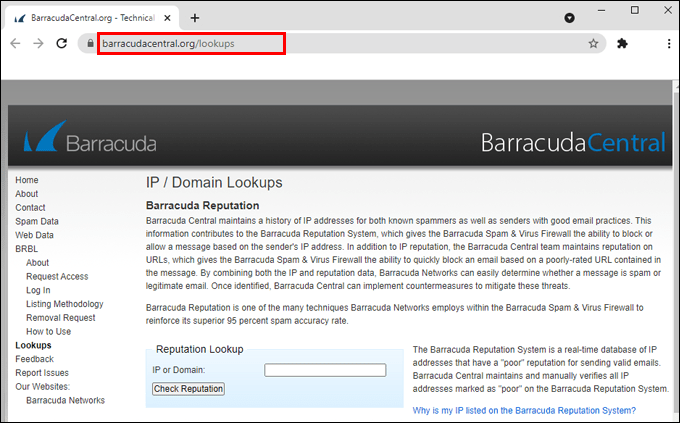

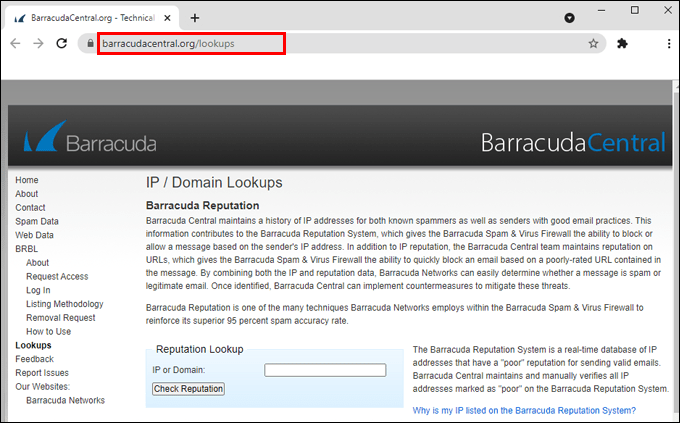

- Barakuda Centralna przechowuje historię adresów IP znanych ze spamu lub o złej reputacji. Program może blokować wiadomości z tych źródeł, chroniąc Twoją skrzynkę pocztową przed różnego rodzaju złośliwymi zagrożeniami.

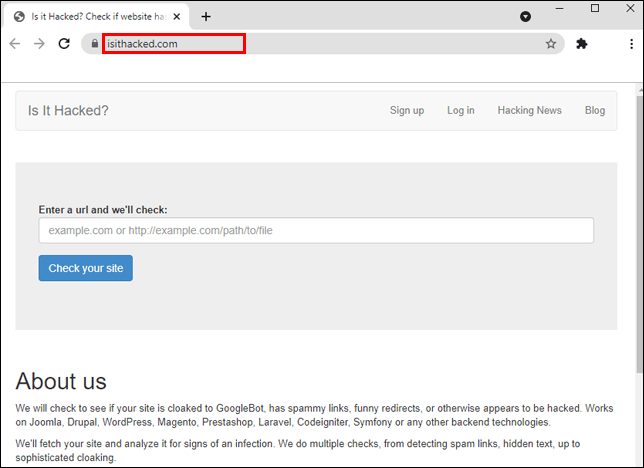

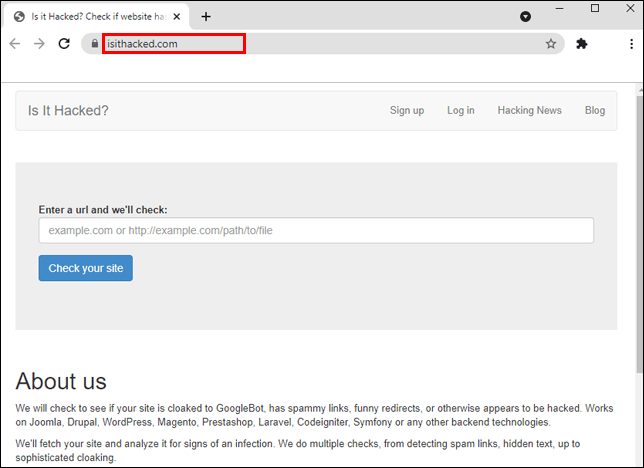

- Czy to jest zhakowane? to prosty w użyciu, bezpłatny zasób online, który sprawdza, czy adresy URL są podejrzane, wyszukując czarną listę, linki wyglądające na spam, kody stanu i tak dalej.

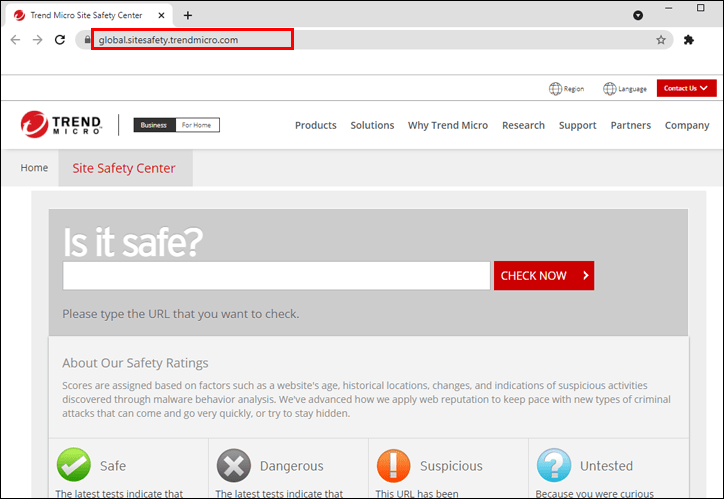

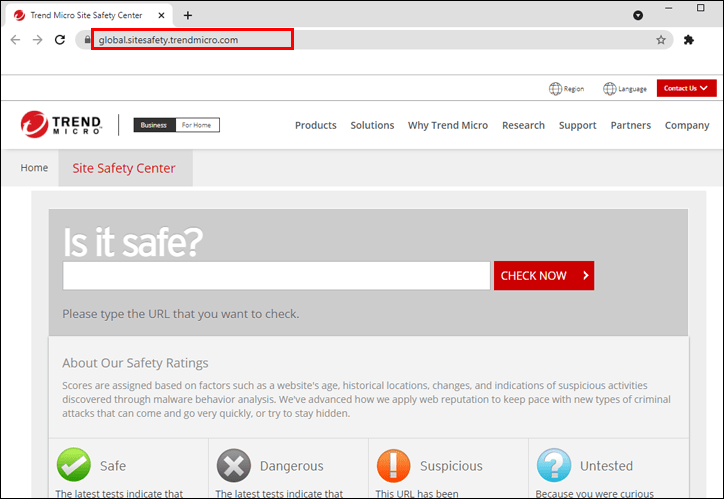

- Centrum bezpieczeństwa witryny firmy Trend Micro weryfikuje linki na podstawie wieku strony, historycznych lokalizacji i zmian, a także oznak nieuczciwych działań wykrytych poprzez analizę zachowania złośliwego oprogramowania.

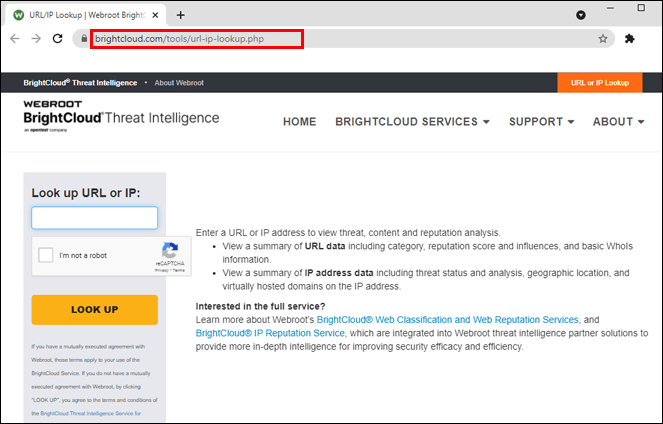

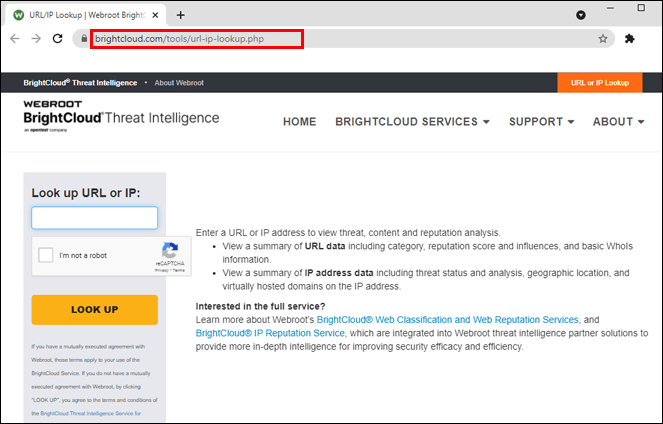

- Inteligentna analiza zagrożeń w chmurze umożliwia przeglądanie zagrożeń, zawartości i analizę reputacji adresów URL.

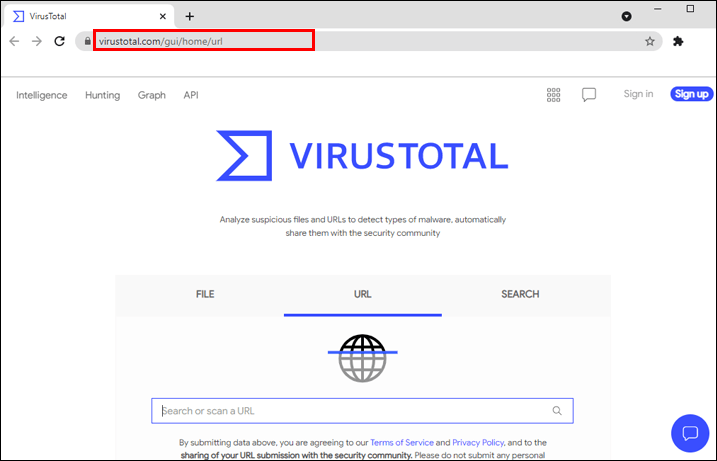

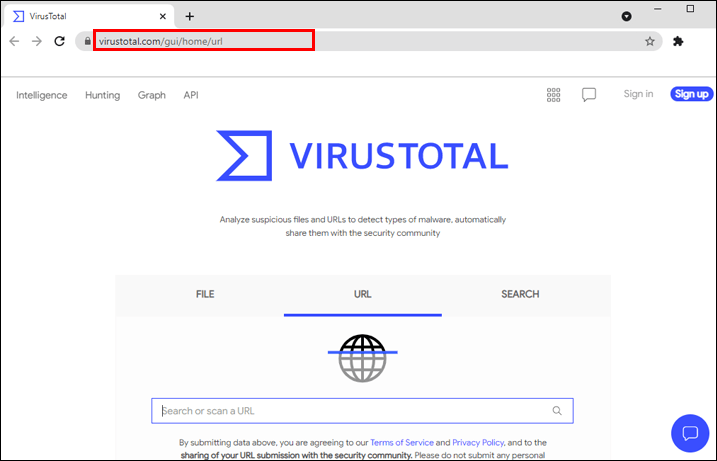

- Suma wirusów to świetna platforma, która pozwala analizować podejrzane pliki i adresy URL oraz wykrywać różne typy złośliwego oprogramowania. Po prostu kliknij sekcję URL i postępuj zgodnie z instrukcjami.

Wszystko, co musisz zrobić, aby zeskanować linki na tych stronach, to skopiować ich adres URL do pola adresu URL na stronie i kliknąć Sprawdź reputację, Wyszukaj, Sprawdź teraz i podobne przyciski obok pola.

Dekodowanie zakodowanych adresów URL

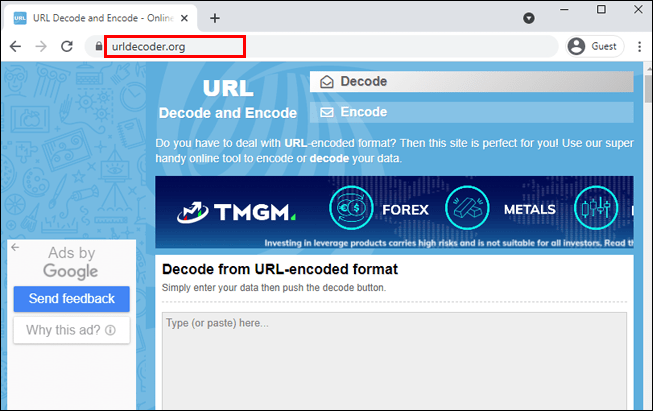

Niektórzy hakerzy mogą używać kodowania adresów URL do maskowania miejsc docelowych, poleceń i innych wskazówek z linku, aby pozostać niewidocznymi dla użytkownika. Dzięki zastosowaniu kodowania adresów URL opartego na procentach ich kampania phishingowa może również pozostać niewykryta przez bramy poczty e-mail.

Na szczęście możesz użyć narzędzi do dekodowania adresów URL, aby ujawnić dokładne miejsce docelowe linku.

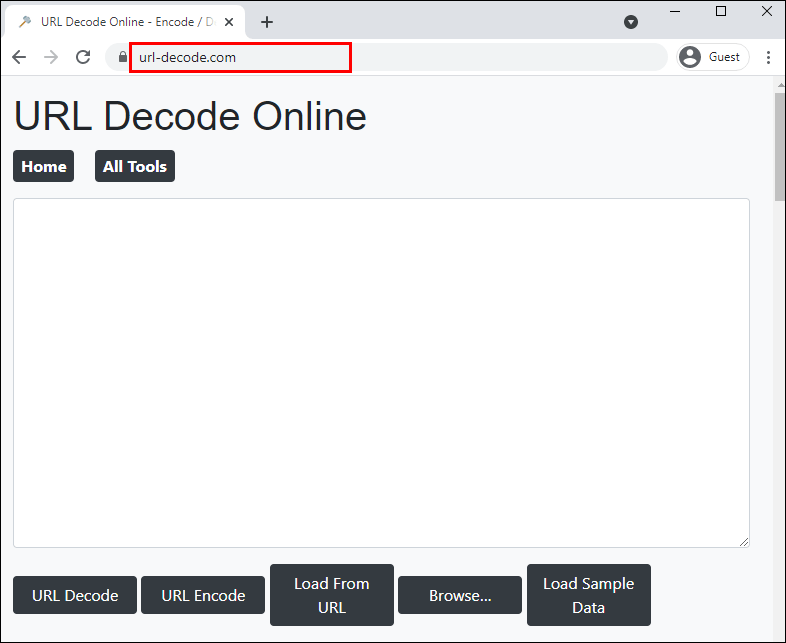

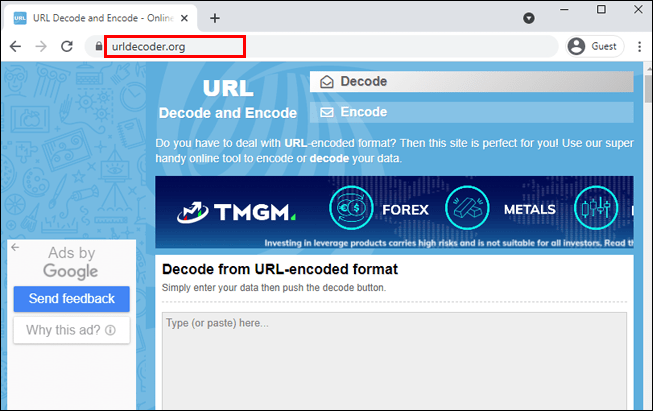

- Dekoder URL pomaga kodować lub dekodować dane, po prostu wprowadzając adres URL w polu tekstowym i klikając przycisk Dekoduj.

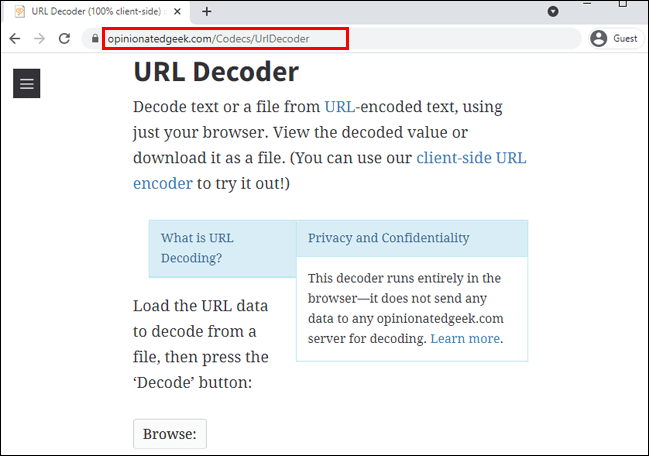

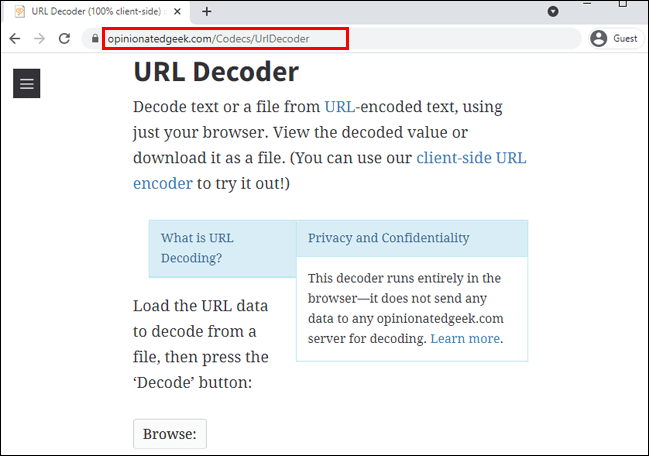

- Opiniowany Geek ma bezpłatną usługę, która pozwala wklejać i dekodować adresy URL bezpośrednio w przeglądarce. Po prostu wklej adres URL i kliknij Dekoduj.

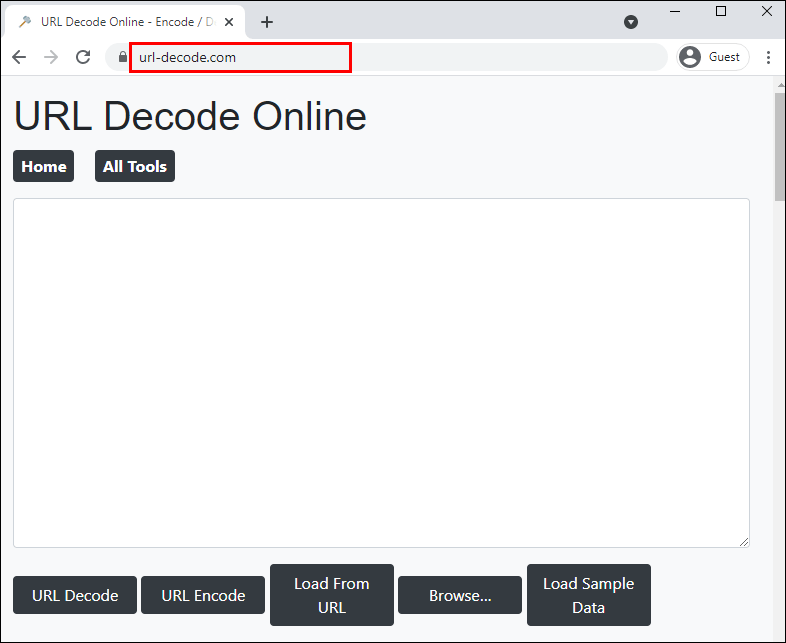

- Dekodowanie adresu URL online to kolejne bezpłatne narzędzie, które pozwala bez wysiłku konwertować zakodowane adresy URL na zwykły ciąg URL.

Uważaj na niechciane wiadomości e-mail

Poczta e-mail to jeden z najprostszych kanałów udostępniania przez hakerów szkodliwych informacji. Twój dostawca poczty e-mail najprawdopodobniej ma osobny folder Spam na podejrzane, niechciane wiadomości e-mail. Kliknięcie linków w folderze Spam może przekierować Cię do strony phishingowej lub takiej, która instaluje złośliwe oprogramowanie na Twoim urządzeniu.

Aby chronić swoją skrzynkę pocztową przed tymi atakami, wykonaj następujące proste czynności:

- Nie publikuj swojego adresu e-mail publicznie. Ukryj adres, gdy tylko jest to możliwe, ponieważ wszędzie mogą czaić się oczy.

- Zastanów się dwa razy, zanim klikniesz. Jeśli zauważysz wiadomość e-mail, która oferuje tanie leki na receptę, obiecuje dać pieniądze lub ma pakiety statusowe od firm spedycyjnych itp., istnieje duża szansa, że jest to spam. Nie pobieraj ani nie klikaj żadnych treści pochodzących z usługi lub adresu e-mail, który uważasz za podejrzany.

- Nie odpowiadaj na spam. Spamerzy wysyłają masowo wiadomości e-mail do milionów e-maili. Jeśli odpowiesz na spam, poinformujesz ich, że adres jest aktywny. Zwiększy to szanse na otrzymanie jeszcze większej ilości spamu w przyszłości.

- Użyj narzędzi antywirusowych lub skanera łączy. Skorzystaj z usług, które udostępniliśmy powyżej, aby sprawdzić wszelkie linki do wątpliwych źródeł w Twojej skrzynce pocztowej.

Sprawdź krótkie łącza za pomocą rozszerzenia łącza

W sieci krążą dwa rodzaje adresów URL:

- Te o standardowej długości, które zaczynają się od www, są poprzedzone nazwą witryny i kończą się końcówkami .com lub innymi domenami.

- Skrócone adresy URL, wygodne do udostępniania w mediach społecznościowych, gdzie nie można zobaczyć, dokąd prowadzi link, patrząc na niego.

Ze względu na skróconą widoczność krótkie adresy URL są wygodne dla phisherów i hakerów złośliwego oprogramowania, którzy chcą ukraść tożsamość użytkownika, uzyskać dostęp do poufnych danych lub wykonać inne szkodliwe działania.

Na szczęście możesz skorzystać z wygodnych narzędzi online, aby rozwinąć i zweryfikować link lub rozwinąć go, aby zobaczyć jego oryginalne odpowiedniki.

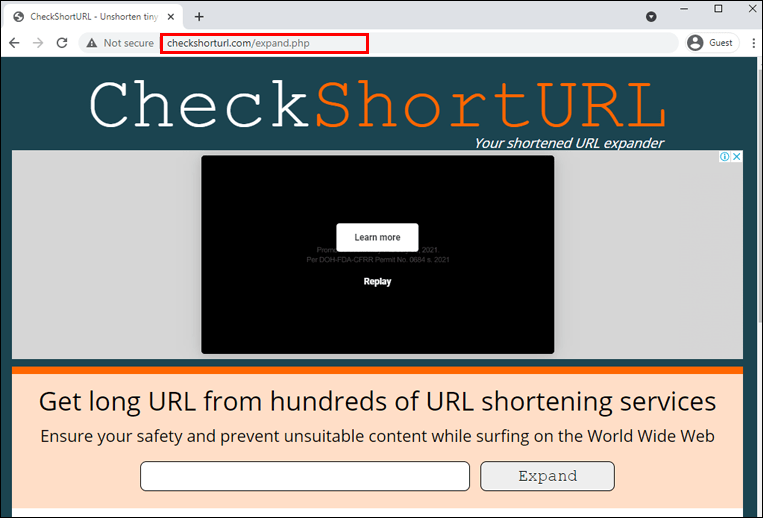

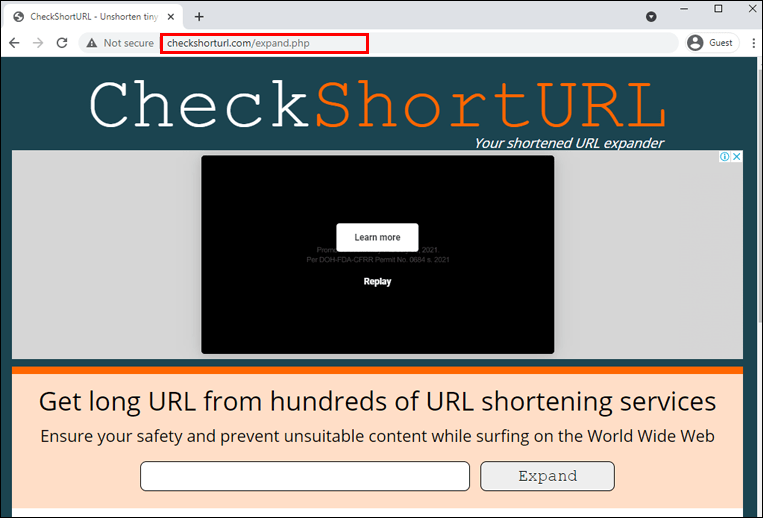

- Sprawdź krótki adres URL sprawdza skrócone adresy URL w celu określenia ich rzeczywistego źródła, ostatecznie zapobiegając klikaniu złośliwych linków.

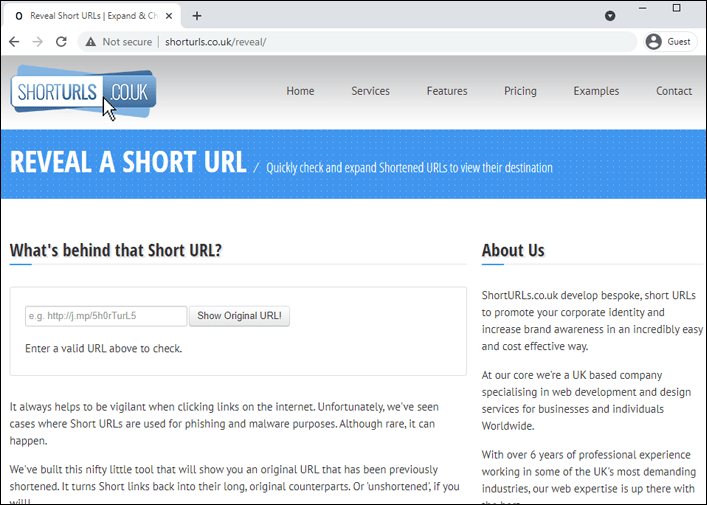

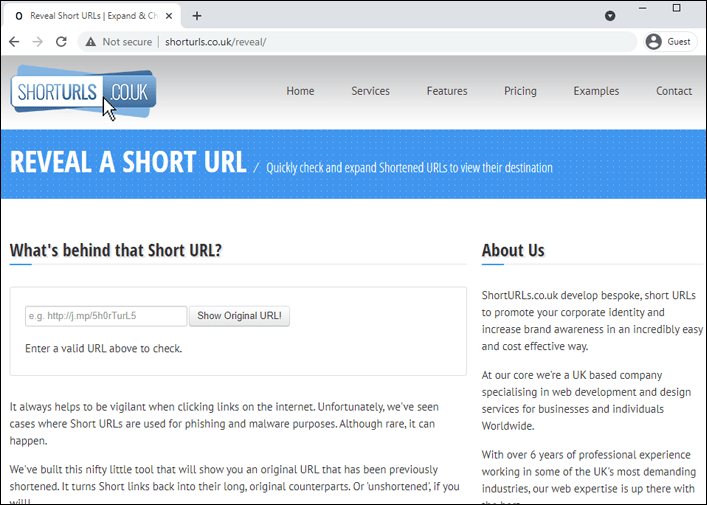

- Krótkie adresy URL pozwalają szybko sprawdzić i rozwinąć skrócone linki oraz zobaczyć ich przeznaczenie.

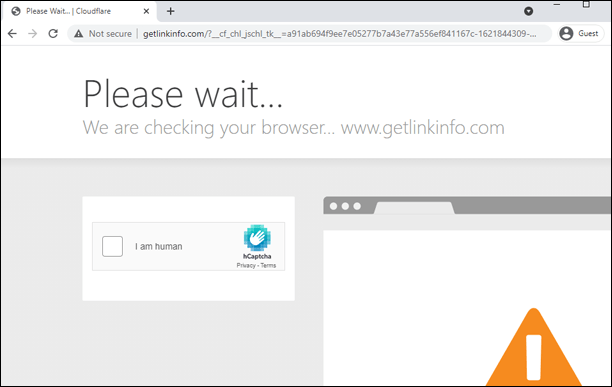

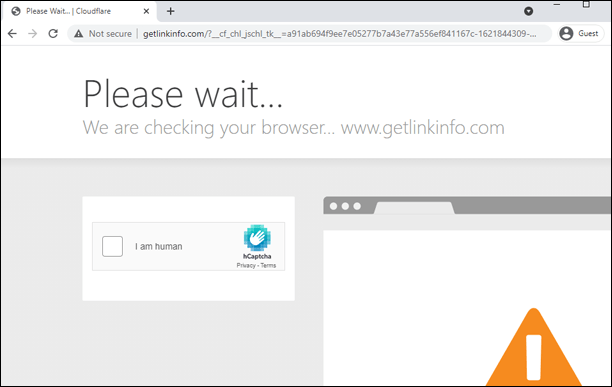

- Uzyskaj informacje o łączu to witryna informacyjna, która podaje główny tytuł strony, pełny adres URL i wszystkie linki zewnętrzne na odwiedzanej stronie.

Dodatkowe często zadawane pytania

Oto kilka odpowiedzi, które pomogą Ci bezpiecznie przeglądać internet.

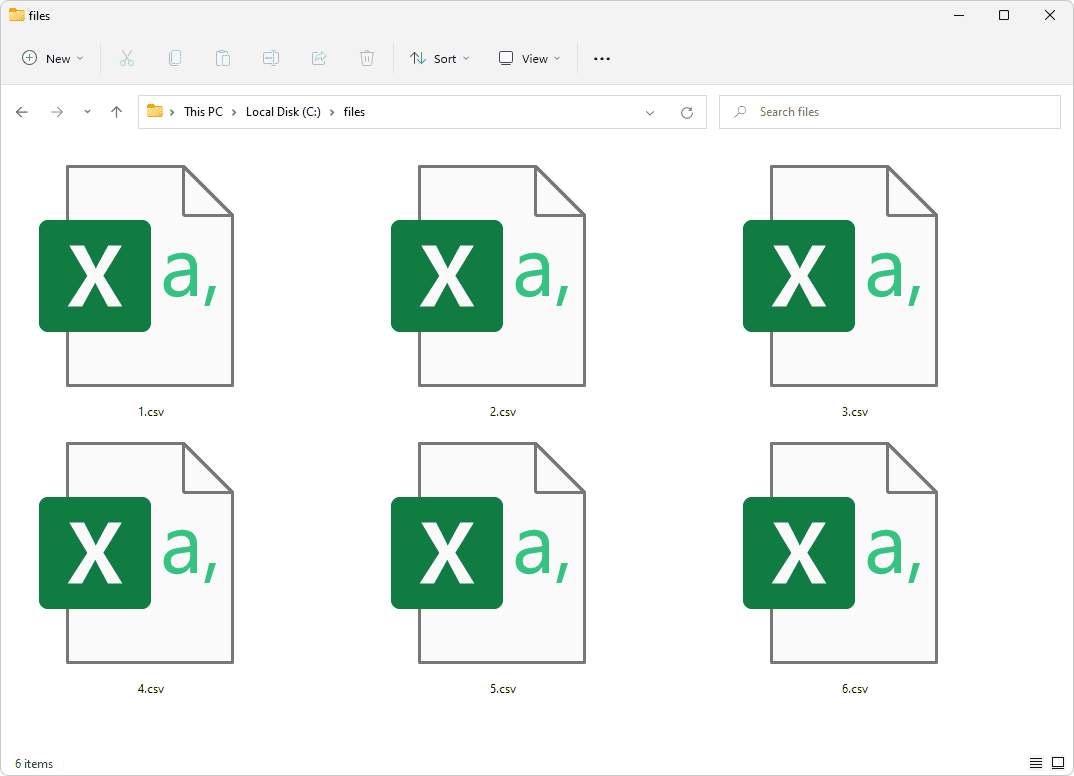

Jak sprawdzić, czy plik ma wirusa?

Programy antywirusowe i chroniące przed złośliwym oprogramowaniem są zbudowane specjalnie do skanowania plików w poszukiwaniu wirusów. Jeśli plik, który chcesz pobrać, jest zainfekowany wirusem, Twój program antywirusowy powinien go rozpoznać.

Możesz również sprawdzić, klikając plik prawym przyciskiem myszy i badając jego właściwości. Jeśli w programie Publisher podana jest legalna firma, plik najprawdopodobniej jest bezpieczny.

Niektóre strony internetowe, takie jak Wirus Suma wspomnieliśmy już dzisiaj, pozwala skanować pliki w poszukiwaniu potencjalnych zagrożeń. Po prostu kliknij sekcję Plik, prześlij plik z komputera i gotowe.

Jak stwierdzić, czy link jest podejrzany?

Istnieje kilka sposobów na stwierdzenie, czy link, na który natknąłeś się, jest podejrzany:

· Najedź kursorem na link. Osoby atakujące często zwabiają użytkowników linkami, które wyglądają jak legalna witryna, na przykład www.youtube.com, a następnie przekierowują ich w zupełnie inne miejsce. Możesz po prostu sprawdzić podejrzany link, najeżdżając na niego myszą. Powinno być małe okienko z informacją, dokąd zaprowadzi Cię link.

· Prosi o prywatne informacje. Jeśli konkretna instytucja finansowa wyśle Ci wiadomość e-mail i udostępni link do wprowadzenia Twoich danych osobowych, zawsze sprawdź lub zadzwoń do firmy, aby zweryfikować poprawność linku.

· Domeny umieszczone na czarnej liście. Możesz sprawdzić linki z domenami na czarnej liście na stronach internetowych, które udostępniliśmy w sekcji Skanowanie linków.

· Adres URL ze spamerskimi frazami. Jeśli widzisz takie słowa, jak randki online, pomóż, dodatkowy dochód, darowizna itp. Oznacz je jako spam.

Bezpieczeństwo i ochrona przede wszystkim

Wraz ze wzrostem liczby adresów URL i danych udostępnianych w Internecie, rosną różne rodzaje ataków phishingowych i złośliwego oprogramowania. Aby zapewnić bezpieczeństwo swoich danych osobowych i danych, należy zawsze zweryfikować linki przed ich kliknięciem. Na szczęście jest na to wiele metod, a dziś omówiliśmy niektóre z najbezpieczniejszych.

Jeśli przeglądasz Internet i codziennie masz do czynienia z adresami URL, możesz rozważyć zainstalowanie oprogramowania antywirusowego. Alternatywnie możesz zawsze uruchomić szybkie skanowanie linków, aby sprawdzić luki w adresach URL.

Którą metodę sprawdzania łącza pod kątem wirusów uważasz za najwygodniejszą? Czy przeprowadzasz regularne kontrole bezpieczeństwa na swoim komputerze? Podziel się swoimi doświadczeniami w sekcji komentarzy poniżej.

najlepszy pokemon w pokemon go 2019