Ciągle docierasz do końca miesiąca i zastanawiasz się, gdzie poszedł Twój limit danych?PC Projest tutaj, aby pomóc. Postępuj zgodnie z naszymi prostymi instrukcjami krok po kroku, które pomogą Ci zdecydować, które aplikacje wybrać, a które zachować.

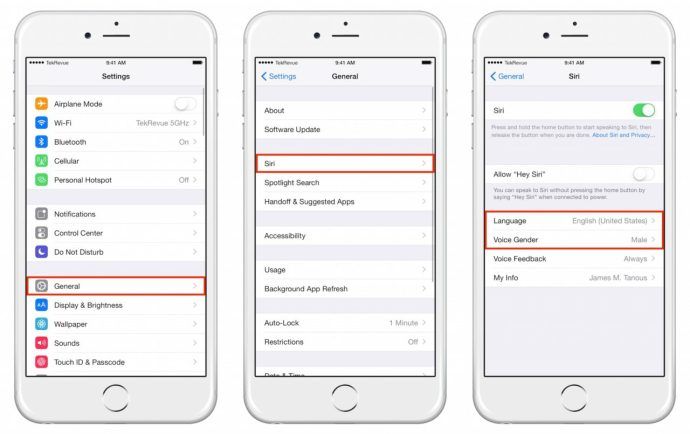

Jak sprawdzić, co wykorzystuje dane w iOS 9, iPhonie i iPadzie:

Krok pierwszy:

Najpierw przejdź do ustawień telefonu i dotknij Telefon komórkowy. Przewiń w dół, a znajdziesz Użycie danych mobilnych, które pokaże Ci, ile danych zostało ogólnie wykorzystane.

O ile nie odłożysz licznika w dowolnym momencie, będzie to całkowite zużycie od czasu rozpoczęcia korzystania z iOS 9.

Pod nią zobaczysz opcję Użyj danych mobilnych dla, która zawiera listę wszystkich aplikacji, które mogą łączyć się z internetem, zainstalowanych na Twoim telefonie.

Krok drugi:

Obok nich możesz zobaczyć, ile danych wykorzystali, i wyłączać dla nich dane mobilne pojedynczo, jeśli chcesz.

Jeśli chcesz mieć dokładniejszy obraz tego, co wykorzystuje Twoje dane, przewiń na sam dół i dotknij zresetuj statystyki. Spowoduje to zresetowanie wszystkich liczników do zera, dzięki czemu możesz określić, które aplikacje wykorzystują najwięcej danych codziennie, co tydzień lub co miesiąc.

brak dźwięku po aktualizacji do systemu Windows 10

W ten sposób możesz dowiedzieć się, które aplikacje korzystają z danych mobilnych w systemie iOS 8.