Sieci VLAN są wszędzie. Możesz je znaleźć w większości organizacji z odpowiednio skonfigurowaną siecią. Na wypadek, gdyby nie było to oczywiste, VLAN oznacza wirtualną sieć lokalną i są wszechobecne w każdej nowoczesnej sieci wykraczającej poza rozmiar małej sieci domowej lub bardzo małej sieci biurowej.

Istnieje kilka różnych protokołów, z których wiele jest specyficznych dla dostawcy, ale w istocie każda sieć VLAN ma podobne działanie i zapewnia korzyści wynikające ze skalowania sieci VLAN w miarę wzrostu rozmiaru i złożoności organizacyjnej sieci.

Te zalety w dużej mierze powodują, że sieci VLAN są tak silnie uzależnione od profesjonalnych sieci każdej wielkości. W rzeczywistości trudno byłoby bez nich zarządzać sieciami lub skalować je.

Zalety i skalowalność sieci VLAN wyjaśniają, dlaczego stały się one tak wszechobecne w nowoczesnych środowiskach sieciowych. Trudno byłoby zarządzać lub skalować nawet średnio złożone sieci z użytkownikiem sieci VLAN.

Co to jest sieć VLAN?

Dobrze, więc znasz akronim, ale co to właściwie jest VLAN? Podstawowa koncepcja powinna być znana każdemu, kto pracował lub używał serwerów wirtualnych.

Pomyśl przez chwilę, jak działają maszyny wirtualne. Wiele serwerów wirtualnych znajduje się w jednym fizycznym sprzęcie, na którym działa system operacyjny i hiperwizor do tworzenia i uruchamiania serwerów wirtualnych na jednym serwerze fizycznym. Dzięki wirtualizacji możesz skutecznie przekształcić pojedynczy komputer fizyczny w wiele komputerów wirtualnych, z których każdy jest dostępny dla oddzielnych zadań i użytkowników.

Wirtualne sieci LAN działają w podobny sposób, jak serwery wirtualne. Co najmniej jeden zarządzany przełącznik uruchamia oprogramowanie (podobne do oprogramowania hiperwizora), które umożliwia przełącznikom tworzenie wielu przełączników wirtualnych w ramach jednej sieci fizycznej.

Każdy przełącznik wirtualny jest własną, niezależną siecią. Główna różnica między serwerami wirtualnymi a wirtualnymi sieciami LAN polega na tym, że wirtualne sieci LAN mogą być dystrybuowane na wiele fizycznych elementów sprzętu za pomocą wyznaczonego kabla zwanego łączem trunkingowym.

Jak to działa

Wyobraź sobie, że prowadzisz sieć dla rozwijającej się małej firmy, dodajesz pracowników, dzielisz się na oddzielne działy, stajesz się bardziej złożona i zorganizowana.

Aby zareagować na te zmiany, dokonano uaktualnienia do przełącznika 24-portowego, aby dostosować go do nowych urządzeń w sieci.

Możesz rozważyć po prostu podłączenie kabla Ethernet do każdego z nowych urządzeń i wywołanie zadania wykonanego, ale problem polega na tym, że przechowywanie plików i usługi używane przez każdy dział muszą być oddzielone. Najlepszym sposobem na to są sieci VLAN.

W interfejsie internetowym przełącznika można skonfigurować trzy oddzielne sieci VLAN, po jednej dla każdego działu. Najprostszym sposobem ich podzielenia jest numer portu. Możesz przypisać porty 1-8 do pierwszego działu, porty 9-16 do drugiego, a na koniec przypisać porty 17-24 g do ostatniego działu. Teraz zorganizowałeś swoją fizyczną sieć w trzy wirtualne sieci.

Oprogramowanie na przełączniku może zarządzać ruchem między klientami w każdej sieci VLAN. Każda sieć VLAN działa jak własna sieć i nie może współdziałać bezpośrednio z innymi sieciami VLAN. Teraz każdy dział ma własną, mniejszą, mniej zagraconą i wydajniejszą sieć, którą można zarządzać za pomocą tego samego sprzętu. Jest to bardzo wydajny i opłacalny sposób zarządzania siecią.

Jeśli chcesz, aby działy miały możliwość interakcji, możesz zmusić je do tego za pośrednictwem routera w sieci. Router może regulować i kontrolować ruch między sieciami VLAN oraz egzekwować bardziej rygorystyczne zasady bezpieczeństwa.

W wielu przypadkach działy będą musiały współpracować i współdziałać. Możesz zaimplementować komunikację między sieciami wirtualnymi za pośrednictwem routera, ustawiając reguły zabezpieczeń, aby zapewnić odpowiednie bezpieczeństwo i prywatność poszczególnych sieci wirtualnych.

VLAN a podsieć

Sieci VLAN i podsieci są w rzeczywistości dość podobne i pełnią podobne funkcje. Zarówno podsieci, jak i sieci VLAN dzielą sieci i domeny rozgłoszeniowe. W obu przypadkach interakcje między pododdziałami mogą zachodzić tylko za pośrednictwem routera.

Różnice między nimi wynikają z formy ich implementacji i sposobu, w jaki zmieniają strukturę sieci.

Podsieć adresów IP

Podsieci istnieją w warstwie 3 modelu OSI, warstwie sieciowej. Podsieci są konstrukcjami na poziomie sieci i są obsługiwane przez routery organizujące się wokół adresów IP.

Routery wydzielają zakresy adresów IP i negocjują połączenia między nimi. Obejmuje to cały stres związany z zarządzaniem siecią na routerze. Podsieci mogą również stać się skomplikowane w miarę zwiększania rozmiaru i złożoności sieci.

VLAN

Sieci VLAN znajdują swoje miejsce w warstwie 2 modelu OSI. Poziom łącza danych jest bliższy sprzętowi i mniej abstrakcyjny. Wirtualne sieci LAN emulują sprzęt działający jako pojedyncze przełączniki.

Jednak wirtualne sieci LAN są w stanie rozbijać domeny rozgłoszeniowe bez konieczności ponownego łączenia się z routerem, zdejmując z routera część obciążeń związanych z zarządzaniem.

Ponieważ sieci VLAN są własnymi sieciami wirtualnymi, muszą zachowywać się tak, jakby miały wbudowany router. W rezultacie sieci VLAN zawierają co najmniej jedną podsieć i mogą obsługiwać wiele podsieci.

Sieci VLAN rozkładają obciążenie sieci, a. wiele przełączników może obsługiwać ruch w sieciach VLAN bez angażowania routera, dzięki czemu system jest bardziej wydajny.

czy można czytać teksty online z verizon?

Zalety sieci VLAN

Do tej pory widzieliście już kilka zalet, jakie przynoszą sieci VLAN. Ze względu na to, co robią, sieci VLAN mają wiele cennych atrybutów.

Sieci VLAN pomagają w zabezpieczaniu. Segmentacja ruchu ogranicza wszelkie możliwości nieautoryzowanego dostępu do części sieci. Pomaga również powstrzymać rozprzestrzenianie się złośliwego oprogramowania, jeśli któreś z nich dostanie się do sieci. Potencjalni intruzi nie mogą używać narzędzi takich jak Wireshark do wykrywania pakietów w dowolnym miejscu poza wirtualną siecią LAN, w której się znajdują, ograniczając również to zagrożenie.

Wydajność sieci to wielka sprawa. Wdrożenie sieci VLAN może zaoszczędzić lub kosztować firmę tysiące dolarów. Podział domen rozgłoszeniowych znacznie zwiększa wydajność sieci, ograniczając liczbę urządzeń uczestniczących w komunikacji w tym samym czasie. VLAN zmniejsza potrzebę wdrażania routerów do zarządzania sieciami.

Inżynierowie sieci często decydują się na tworzenie wirtualnych sieci LAN na podstawie poszczególnych usług, oddzielając ważny lub intensywny ruch sieciowy, taki jak Storage Area Network (SAN) lub Voice over IP (VOIP). Niektóre przełączniki pozwalają również administratorowi nadawać priorytety sieciom VLAN, udostępniając więcej zasobów bardziej wymagającemu i brakującemu krytycznemu ruchowi.

Potrzeba zbudowania niezależnej sieci fizycznej w celu oddzielenia ruchu byłaby okropna. Wyobraź sobie zawiłą plątaninę okablowania, z którym musiałbyś walczyć, aby wprowadzić zmiany. To nic nie znaczy o zwiększonym koszcie sprzętu i poborze mocy. Byłoby to również szalenie nieelastyczne. Sieci VLAN rozwiązują wszystkie te problemy, wirtualizując wiele przełączników na jednym urządzeniu.

Sieci VLAN zapewniają administratorom sieci wysoki stopień elastyczności dzięki wygodnemu interfejsowi programowemu. Powiedzmy, że dwa działy zmieniają biura. Czy personel IT musi poruszać się po sprzęcie, aby dostosować się do zmiany? Nie. Mogą po prostu zmienić przypisanie portów na przełącznikach do odpowiednich sieci VLAN. Niektóre konfiguracje VLAN nawet tego nie wymagały. Dynamicznie się dostosowują. Te sieci VLAN nie wymagają przypisanych portów. Zamiast tego opierają się na adresach MAC lub IP. Tak czy inaczej, nie jest wymagane tasowanie przełączników ani kabli. O wiele bardziej wydajne i opłacalne jest wdrożenie rozwiązania programowego w celu zmiany lokalizacji sieci niż przeniesienie fizycznego sprzętu.

Statyczne a dynamiczne sieci VLAN

Istnieją dwa podstawowe typy sieci VLAN, podzielone na kategorie według sposobu, w jaki są do nich podłączone maszyny. Każdy typ ma mocne i słabe strony, które należy wziąć pod uwagę w zależności od konkretnej sytuacji w sieci.

Statyczna sieć VLAN

Statyczne sieci VLAN są często nazywane sieciami VLAN opartymi na portach, ponieważ urządzenia łączą się, łącząc się z przypisanym portem. W tym przewodniku do tej pory jako przykłady wykorzystano tylko statyczne sieci VLAN.

Konfigurując sieć ze statycznymi sieciami VLAN, inżynier podzieliłby przełącznik według jego portów i przypisałby każdy port do sieci VLAN. Każde urządzenie, które łączy się z tym portem fizycznym, dołączy do tej sieci VLAN.

Statyczne sieci VLAN zapewniają bardzo proste i łatwe w konfiguracji sieci bez zbytniego polegania na oprogramowaniu. Jednak trudno jest ograniczyć dostęp w obrębie lokalizacji fizycznej, ponieważ osoba fizyczna może po prostu się podłączyć. Statyczne sieci VLAN wymagają również, aby administrator sieci zmienił przypisania portów, gdyby ktoś w sieci zmienił lokalizacje fizyczne.

Dynamiczna sieć VLAN

Dynamiczne sieci VLAN w dużym stopniu opierają się na oprogramowaniu i zapewniają wysoki stopień elastyczności. Administrator może przypisywać adresy MAC i IP do określonych sieci VLAN, umożliwiając nieobciążony ruch w przestrzeni fizycznej. Maszyny w dynamicznej wirtualnej sieci LAN mogą poruszać się w dowolnym miejscu w sieci i pozostawać w tej samej sieci VLAN.

Chociaż dynamiczne sieci VLAN są nie do pobicia pod względem zdolności adaptacyjnych, mają kilka poważnych wad. Wysokiej klasy przełącznik musi przyjąć rolę serwera znanego jako VLAN Management Policy Server (VMPS (do przechowywania i dostarczania informacji adresowych do innych przełączników w sieci. VMPS, jak każdy serwer, wymaga regularnego zarządzania i konserwacji) i podlega ewentualnym przestojom.

Atakujący mogą sfałszować adresy MAC i uzyskać dostęp do dynamicznych sieci VLAN, co stanowi kolejne potencjalne wyzwanie dla bezpieczeństwa.

Konfigurowanie sieci VLAN

Czego potrzebujesz

Istnieje kilka podstawowych elementów potrzebnych do skonfigurowania sieci VLAN lub wielu sieci VLAN. Jak wspomniano wcześniej, istnieje wiele różnych standardów, ale najbardziej uniwersalnym jest IEEE 802.1Q. To jest ten, za którym pójdzie ten przykład.

Router

Z technicznego punktu widzenia nie potrzebujesz routera do skonfigurowania sieci VLAN, ale jeśli chcesz, aby wiele sieci VLAN współdziałało, będziesz potrzebować routera.

Wiele nowoczesnych routerów obsługuje funkcjonalność VLAN w takiej czy innej formie. Routery domowe mogą nie obsługiwać sieci VLAN lub obsługiwać ją tylko w ograniczonym zakresie. Niestandardowe oprogramowanie układowe, takie jak DD-WRT, obsługuje je dokładniej.

Mówiąc o niestandardowych, nie potrzebujesz zwykłego routera do pracy z wirtualnymi sieciami LAN. Niestandardowe oprogramowanie routera jest zwykle oparte na systemie operacyjnym typu Unix, takim jak Linux lub FreeBSD, więc możesz zbudować własny router, korzystając z jednego z tych systemów operacyjnych typu open source.

Cała funkcjonalność routingu, której potrzebujesz, jest dostępna dla systemu Linux, a możesz dostosować instalację systemu Linux, aby dostosować router do określonych potrzeb. Aby znaleźć coś, co jest bardziej wyposażone w funkcje, zajrzyj do pfSense. pfSense to doskonała dystrybucja FreeBSD zbudowana jako solidne rozwiązanie routingu typu open source. Obsługuje sieci VLAN i zawiera zaporę, aby lepiej zabezpieczyć ruch między sieciami wirtualnymi.

Niezależnie od wybranej trasy, upewnij się, że obsługuje ona funkcje sieci VLAN, których potrzebujesz.

Zarządzany przełącznik

Przełączniki są sercem sieci VLAN. To tam dzieje się magia. Potrzebujesz jednak zarządzanego przełącznika, aby móc korzystać z funkcjonalności sieci VLAN.

Aby podnieść poziom, dosłownie, dostępne są przełączniki zarządzane warstwy 3. Przełączniki te są w stanie obsłużyć część ruchu sieciowego warstwy 3 i mogą w niektórych sytuacjach zastąpić router.

nie mogę usunąć mojego konta POF

Należy pamiętać, że te przełączniki nie są routerami, a ich funkcjonalność jest ograniczona. Przełączniki warstwy 3 zmniejszają prawdopodobieństwo opóźnienia sieci, które może mieć krytyczne znaczenie w niektórych środowiskach, w których bardzo ważne jest, aby mieć bardzo małe opóźnienia.

Karty sieciowe klienta (NIC)

Karty sieciowe używane na komputerach klienckich powinny obsługiwać standard 802.1Q. Jest szansa, że tak, ale warto się temu przyjrzeć przed pójściem naprzód.

Podstawowa konfiguracja

Oto najtrudniejsza część. Istnieją tysiące różnych możliwości konfiguracji sieci. Żaden przewodnik nie może ich wszystkich omówić. W ich sercu idee stojące za niemal każdą konfiguracją są takie same, podobnie jak ogólny proces.

Konfigurowanie routera

Możesz zacząć na kilka różnych sposobów. Możesz podłączyć router do każdego przełącznika lub każdej sieci VLAN. Jeśli wybierzesz tylko każdy przełącznik, będziesz musiał skonfigurować router, aby zróżnicował ruch.

Następnie możesz skonfigurować router do obsługi przekazywania ruchu między sieciami VLAN.

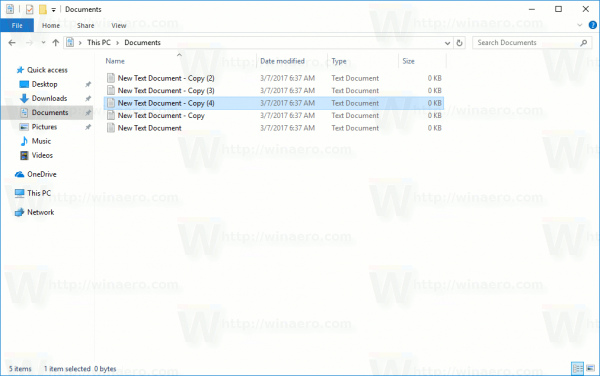

Konfigurowanie przełączników

Zakładając, że są to statyczne sieci VLAN, możesz wejść do narzędzia do zarządzania sieciami VLAN swojego przełącznika za pośrednictwem jego interfejsu internetowego i rozpocząć przypisywanie portów do różnych sieci VLAN. Wiele przełączników używa układu tabeli, który umożliwia zaznaczenie opcji portów.

Jeśli używasz wielu przełączników, przypisz jeden z portów do wszystkich swoich sieci VLAN i ustaw go jako port trunk. Zrób to na każdym przełączniku. Następnie użyj tych portów, aby połączyć się między przełącznikami i rozproszyć swoje sieci VLAN na wielu urządzeniach.

Łączenie klientów

Wreszcie, pozyskiwanie klientów do sieci nie wymaga wyjaśnień. Podłącz komputery klienckie do portów odpowiadających sieciom VLAN, w których mają być włączone.

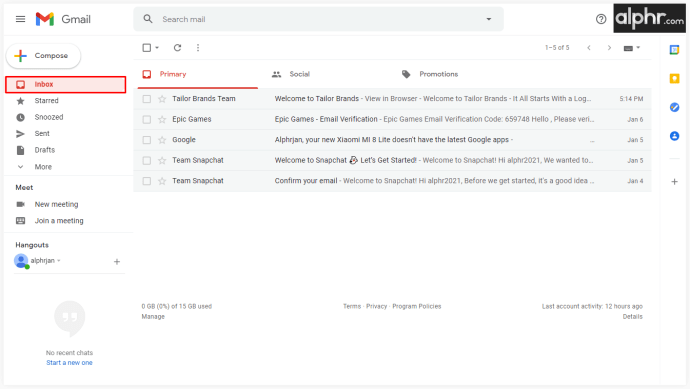

Sieć VLAN w domu

Chociaż może nie być postrzegane jako logiczna kombinacja, sieci VLAN w rzeczywistości mają świetne zastosowanie w domowej przestrzeni sieciowej, sieciach gości. Jeśli nie masz na to ochoty konfigurowanie sieci WPA2 Enterprise w domu i indywidualnie tworząc poświadczenia logowania dla znajomych i rodziny, możesz użyć sieci VLAN, aby ograniczyć dostęp gości do plików i usług w sieci domowej.

Wiele routerów domowych wyższej klasy i niestandardowego oprogramowania sprzętowego routerów obsługuje tworzenie podstawowych sieci VLAN. Możesz skonfigurować gościnną sieć VLAN z własnymi danymi logowania, aby umożliwić znajomym podłączenie ich urządzeń mobilnych. Jeśli twój router to obsługuje, gościnna sieć VLAN jest świetną dodatkową warstwą bezpieczeństwa, która zapobiega uszkodzeniu twojej sieci przez zainfekowany wirusami laptop twojego przyjaciela.