Dla nikogo, kto używa systemu Windows 10, nie jest tajemnicą, że ten system operacyjny zbiera wiele prywatnych informacji i wysyła je z powrotem do firmy Microsoft, aby uzyskać więcej danych telemetrycznych. Wielu użytkowników nie jest zadowolonych, że Windows 10 ich szpieguje i ciągle szuka sposobu, aby to powstrzymać. Chociaż nie jest to pierwszy raz, kiedy odnosimy się do tego problemu, dzisiaj chciałbym podzielić się innym sposobem, aby system Windows 10 nie zbierał poufnych danych za pomocą tylko wbudowanej Zapory systemu Windows.

Reklama

W moim poprzednim artykule Jak wyłączyć telemetrię i zbieranie danych w systemie Windows 10 , Szeroko opisałem czym jest telemetria i jak Microsoft zbiera Twoje dane. Poza tym artykuł zawiera rozwiązanie zapobiegające gromadzeniu danych bez Twojej zgody.

Zanim zaczniemy, zdecydowanie powinienem wspomnieć o jednym fakcie. Uważaj na użytkowników Windows 7 / Windows 8, Twój system operacyjny może również Cię szpiegować! Zobacz następujący artykuł: Telemetria i zbieranie danych pojawią się również w systemach Windows 7 i Windows 8

Zobaczmy teraz, co możemy zrobić, aby system Windows 10 nie szpiegował Cię przy użyciu tylko Zapory systemu Windows. Główną ideą tej metody jest zablokowanie dobrze znanej listy serwerów Microsoft przy użyciu odpowiednich reguł Zapory systemu Windows. Nie wymaga to żadnego narzędzia strony trzeciej, co również jest dobre. Będziesz widzieć i kontrolować to, co robisz.

Zobaczmy następujący przykład:

jak zrobić zrzut ekranu na snapchacie bez wiedzy innych osób

netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_watson.telemetry.microsoft.com' dir = out action = block remoteip = 65.55.252.43,65.52.108.29 enable = yes

Powyższe polecenie dodaje i aktywuje nową regułę, która blokuje połączenia wychodzące do serwera „telemetry_watson.telemetry.microsoft.com”. Blokowanie będzie wykonywane przy użyciu tych adresów IP: 65.55.252.43,65.52.108.29.

To polecenie należy wykonać w wierszu polecenia z podwyższonym poziomem uprawnień. To nie jest zbyt trudne. Ale kiedy musisz zablokować wszystkie serwery telemetryczne, możesz zmęczyć się wykonywaniem wszystkich wymaganych poleceń jeden po drugim. Wystarczy spojrzeć na pełną listę (fragment programu PowerShell) poniżej!

Set-NetFirewallProfile -all netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_vortex.data.microsoft.com' dir = out action = block remoteip = 191.232.139.254 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_telecommand.telemetry.microsoft.com 'dir = out action = block remoteip = 65.55.252.92 enable = tak netsh advfirewall firewall dodaj nazwę reguły =' telemetry_oca.telemetry.microsoft.com 'dir = out action = blok zdalnyip = 65.55.252.63 enable = tak netsh advfirewall firewall dodaj regułę name = 'telemetry_sqm.telemetry.microsoft.com' dir = out action = block remoteip = 65.55.252.93 enable = tak netsh advfirewall firewall dodaj regułę nazwa = 'telemetry_watson.telemetry.microsoft.com' dir = out action = block remoteip = 65.55 .252.43,65.52.108.29 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_redir.metaservices.microsoft.com' dir = out action = block remoteip = 194.44.4.200,194.44.4.208 enable = tak netsh advfirewall firewall dodaj nazwę reguły = „telemetry_choice.microsoft.com” dir = out action = block remoteip = 157.56.91.77 pl w stanie = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_df.telemetry.microsoft.com' dir = out action = block remoteip = 65.52.100.7 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_reports.wes.df.telemetry.microsoft .com 'dir = out action = block remoteip = 65.52.100.91 enable = tak netsh advfirewall firewall dodaj nazwę reguły =' telemetry_wes.df.telemetry.microsoft.com 'dir = out action = block remoteip = 65.52.100.93 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_services.wes.df.telemetry.microsoft.com' dir = out action = block remoteip = 65.52.100.92 enable = tak netsh advfirewall firewall add rule name = 'telemetry_sqm.df.telemetry.microsoft.com 'dir = out action = block remoteip = 65.52.100.94 enable = yes netsh advfirewall firewall dodaj nazwę reguły =' telemetry_telemetry.microsoft.com 'dir = out action = block remoteip = 65.52.100.9 enable = tak netsh advfirewall firewall dodaj nazwę reguły = „telemetry_watson.ppe.telemetry.microsoft.com” dir = out action = block remoteip = 65.52.100.11 enable = tak netsh advfirewall firewall add rule name = 'telemetry_telemetry.appex.bing.net' dir = out action = block remoteip = 168.63.108.233 enable = yes netsh advfirewall firewall add rule name = 'telemetry_telemetry.urs.microsoft.com' dir = out action = block remoteip = 157.56.74.250 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_settings-sandbox.data.microsoft.com' dir = out action = block remoteip = 111.221.29.177 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_vortex- sandbox.data.microsoft.com 'dir = out action = block remoteip = 64.4.54.32 enable = tak netsh advfirewall firewall dodaj nazwę reguły =' telemetry_survey.watson.microsoft.com 'dir = out action = block remoteip = 207.68.166.254 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_watson.live.com' dir = out action = block remoteip = 207.46.223.94 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_watson.microsoft.com' dir = out action = block remoteip = 65.55.252.71 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_statsfe2.ws.microsoft. com 'dir = out action = block remoteip = 64.4.54.22 enable = tak netsh advfirewall firewall dodaj nazwę reguły =' telemetry_corpext.msitadfs.glbdns2.microsoft.com 'dir = out action = block remoteip = 131.107.113.238 enable = tak netsh advfirewall firewall add rule name = 'telemetry_compatexchange.cloudapp.net' dir = out action = block remoteip = 23.99.10.11 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_cs1.wpc.v0cdn.net' dir = out action = block remoteip = 68.232.34.200 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_a-0001.a-msedge.net' dir = out action = blok zdalnyip = 204.79.197.200 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_statsfe2.update. microsoft.com.akadns.net 'dir = out action = block remoteip = 64.4.54.22 enable = yes netsh advfirewall firewall dodaj nazwę reguły =' telemetry_sls.update.microsoft.com.akadns.net 'dir = out action = block remoteip = 157.56.77.139 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_fe2.update.microsoft.com.akadns.net' dir = out action = block remot eip = 134.170.58.121,134.170.58.123,134.170.53.29,66.119.144.190,134.170.58.189,134.170.58.118,134.170.53.30,134.170.51.190 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_diagnostics.support.micros_diagnostics.support. com 'dir = out action = block remoteip = 157.56.121.89 enable = tak netsh advfirewall firewall dodaj nazwę reguły =' telemetry_corp.sts.microsoft.com 'dir = out action = block remoteip = 131.107.113.238 enable = tak netsh advfirewall firewall add nazwa reguły = 'telemetry_statsfe1.ws.microsoft.com' dir = out action = block remoteip = 134.170.115.60 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_pre.footprintpredict.com' dir = out action = block remoteip = 204,79. 197.200 enable = tak netsh advfirewall firewall add rule name = 'telemetry_i1.services.social.microsoft.com' dir = out action = block remoteip = 104.82.22.249 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_feedback.windows.com' dir = out action = block remoteip = 134.170.185.70 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetria_ feedback.microsoft-hohm.com 'dir = out action = block remoteip = 64.4.6.100,65.55.39.10 enable = tak netsh advfirewall firewall dodaj nazwę reguły =' telemetry_feedback.search.microsoft.com 'dir = out action = block remoteip = 157.55.129.21 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_rad.msn.com' dir = out action = block remoteip = 207.46.194.25 enable = tak netsh advfirewall firewall add rule name = 'telemetry_preview.msn.com' dir = out action = block remoteip = 23.102.21.4 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_dart.l.doubleclick.net' dir = out action = blok remoteip = 173.194.113.220,173.194.113.219,216.58.209.166 enable = yes netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_ads.msn.com' dir = out action = block remoteip = 157.56.91.82,157.56.23.91,104.82.14.146,207.123.56.252,185.13.160.61,8.254.209.254 enable = tak netsh advfirewall firewall add rule name = 'telemetry_a.ads1.msn.com' dir = out action = block remoteip = 198.78.208.254,185.13.160.61 enable = tak netsh advfirewall firewall dodaj regułę name = 'telemetry_global.msads.net.c.footprint.net' dir = out action = block remoteip = 185.13.160.61,8.254.209.254,207.123.56.252 enable = tak netsh advfirewall firewall add rule name = 'telemetry_az361816.vo.msecnd .net 'dir = out action = block remoteip = 68.232.34.200 enable = tak netsh advfirewall firewall dodaj nazwę reguły =' telemetry_oca.telemetry.microsoft.com.nsatc.net 'dir = out action = block remoteip = 65.55.252.63 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_reports.wes.df.telemetry.microsoft.com' dir = out action = block remoteip = 65.52.100.91 enable = tak netsh advfirewall firewall add rule name = 'telemetry_df.telemetry.microsoft.com 'dir = out action = block remoteip = 65.52.100.7 enable = tak netsh advfirewall firewall dodaj nazwę reguły =' telemetry_cs1.wpc.v0cdn.net 'dir = out action = blok zdalnyip = 68.232.34.200 enable = tak netsh advfirewall firewall dodaj regułę name = 'telemetry_vortex-sandbox.data.microsoft.com' dir = out action = block remoteip = 64.4.54.32 enable = tak netsh advfirewall firewall add rule name = 'tele metry_pre.footprintpredict.com 'dir = out action = block remoteip = 204.79.197.200 enable = yes netsh advfirewall firewall dodaj nazwę reguły =' telemetry_i1.services.social.microsoft.com 'dir = out action = block remoteip = 104.82.22.249 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_ssw.live.com' dir = out action = block remoteip = 207.46.101.29 enable = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_statsfe1.ws.microsoft.com' dir = out action = blok zdalnyip = 134.170.115.60 włącz = tak netsh advfirewall firewall dodaj nazwę reguły = 'telemetry_msnbot-65-55-108-23.search.msn.com' dir = out action = block remoteip = 65.55.108.23 enable = tak netsh advfirewall nazwa reguły dodawania zapory = 'telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com' dir = out action = block remoteip = 23.218.212.69 enable = yes

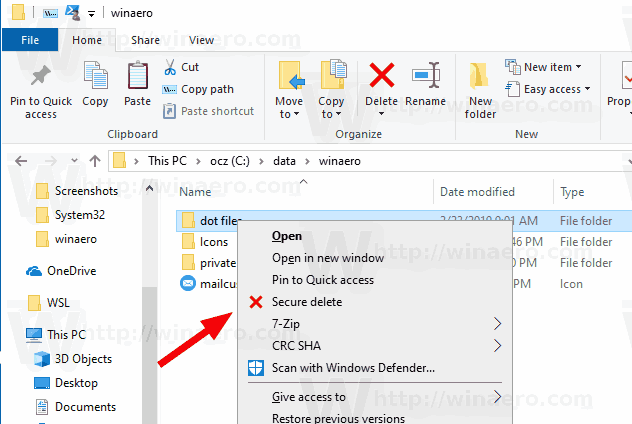

Aby ułatwić Ci to zadanie i szybko dodać te reguły, przygotowałem dla Ciebie plik wsadowy. Uruchom „add rules.cmd” i potwierdź monit UAC.

Pobierz plik reguł blokowania telemetrii dla systemu Windows 10

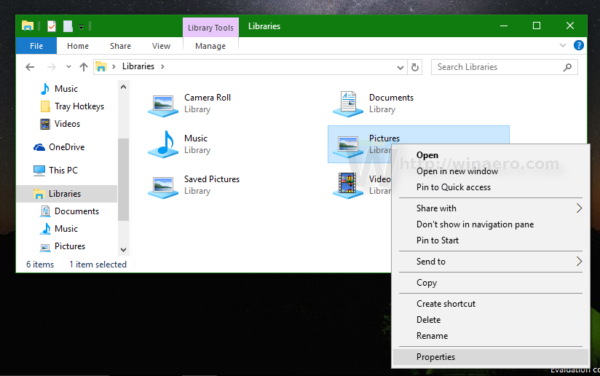

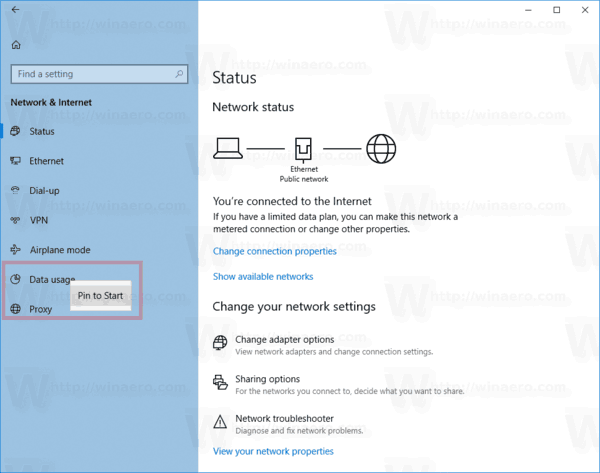

Następnie w Zaporze systemu Windows powinny pojawić się następujące informacje:

Windows 10 już Cię nie szpieguje. Nie wykorzystano żadnych narzędzi innych firm.

gdy ktoś blokuje Cię na facebooku

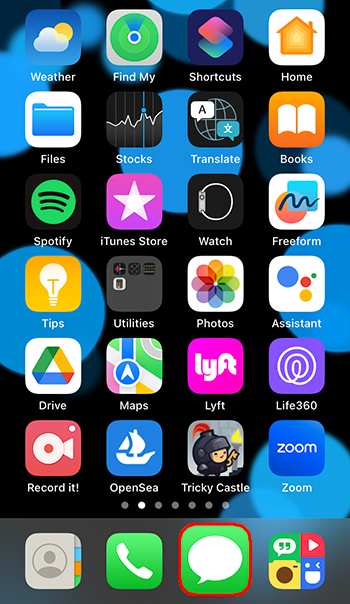

Teraz przejdź do Usługi i aplikacje -> Usługi w lewym okienku. Na liście Usługi wyłącz następujące usługi:

Usługa śledzenia diagnostyki

dmwappushsvc

Kliknij dwukrotnie wspomniane usługi i wybierz „Wyłączone” jako typ uruchamiania:

Musisz uruchom ponownie system Windows 10 aby zmiany odniosły skutek.

Musisz uruchom ponownie system Windows 10 aby zmiany odniosły skutek.

Ten ostatni krok spowoduje wyłączenie „keyloggera”, który może wysyłać dane, które wpisujesz. Ten krok nie jest faktycznie konieczny, ponieważ wszystkie serwery są już zablokowane. Jednak podczas aktualizacji systemu Windows 10 lista serwerów może zostać zmieniona przez firmę Microsoft i mogą zostać dodane nowe serwery. A więc wyłączając wspomniane usługi, możesz być pewien, że system operacyjny nie będzie zbierał i wysyłał danych w tajemnicy.

Otóż to. Jestem otwarty na Twoje pytania. Jeśli czegoś nie zrozumiałeś, daj mi znać w komentarzach.